OPC UA Sicherheitskonzept im KEPServerEX

Sichere OPC UA Kommunikation auf allen Ebenen

Der OPC UA Server von Kepware setzt das Sicherheitskonzept der OPC UA Foundation um. Damit bietet er eine sichere und zuverlässige Plattform für Ihre Digitalisierung, Datenintegration und Industrie 4.0-Umsetzung.

Das Sicherheitskonzept von OPC UA umgesetzt im KEPServerEX

Hinter einem OPC Server und den Daten, die er bereitstellt, stehen nahezu immer industrielle Automatisierungssysteme. Der Datenaustausch per OPC UA ermöglicht eine weitreichende Konnektivität, Datenintegration und Prozessoptimierung und ist damit eine Funktionalität mit zunehmender Relevanz. Aber das Öffnen der Automatisierung für den Zugriff von außen muss immer mit einem gut durchdachten und verlässlichen Sicherheitskonzept erfolgen, um unautorisierte Zugriffe zu vermeiden. Unerlaubte Zugriffe können großen Schaden auf verschiedenen Wegen zur Folge haben: Know-How-Diebstahl, Maschinenstörungen, Maschinenschaden durch überschriebene Parameter bis hin zu Gefahr für Menschenleben, wenn Maschinen willkürlich von außen gesteuert werden. Die OPC UA Foundation hat für OPC UA ein umfangreiches Sicherheitskonzept definiert, um diese Gefahren zu vermeiden. Der KEPServerEX implementiert das Sicherheitskonzept nach Vorgabe der Foundation und bietet damit einen sehr sicheren Weg Automatisierungssysteme für den Zugriff per OPC UA zu öffnen, auch über das Internet.

Inhaltsverzeichnis:

1. OPC UA Sicherheitsmechanismen im KEPServerEX

1.1. Verschlüsselte Verbindung als Transportsicherung

2. Anforderungen der OPC Foundation

3. Gründe und Gefahren inaktiver Sicherheitskonfigurationen

3.2 Fehldende oder schlechte Implementierung

4. Mit dem Kepware OPC Server Industrieanlagen sicher ins Netz bringen

1. OPC UA Sicherheitsmechanismen im KEPServerEX

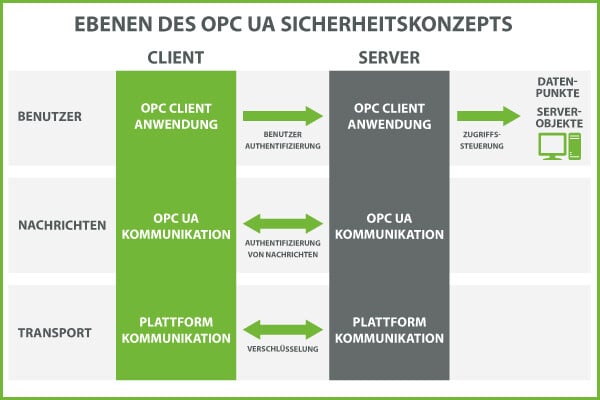

Das Sicherheitskonzept der OPC Foundation für OPC UA definiert die Sicherheit auf drei Ebenen. Jede dieser Ebenen sichert die OPC UA Kommunikation mit geeigneten Technologien in ganz spezifischen Aspekten.

1.1 Verschlüsselte Verbindung als Transportsicherung

Die erste Ebene des Sicherheitskonzepts ist die grundlegende Datenverbindung. Bei dieser schreibt die OPC Foundation für Produktiv-Systeme eine verschlüsselte Verbindung vor. Die Verschlüsselung erfolgt im Kepware OPC Server als Default im Basic256Sha256 Profil und damit im sichersten der verfügbaren Profile.

Die zwischen OPC Server und OPC Client ausgetauschten Daten sind hiermit vor Abhören und Manipulation während der Übertragung geschützt.

1.2 Zertifikate

Für die gegenseitige Authentifizierung von kommunizierenden Clients und Servern kommen Zertifikate (X.509) als zweite Sicherheitsebene zum Einsatz. Zwischen den Parteien müssen die Zertifikate ausgetauscht werden und dem Zugriff bzw. dem Zertifikat muss vertraut werden.

Die Zertifikate von OPC Client und OPC Server sind meist selbst ausgestellt. Aus diesem Grund ist es notwendig, beim erstmaligen Datenaustausch ein gegenseitiges Vertrauen in die Zertifikate des Verbindungspartners zu konfigurieren. Bei Zertifikaten, die von zentralen Organisationen ausgestellt werden, entfällt dies.

Sind die Zertifikate zwischen OPC Server und OPC Client ausgetauscht und wurde gegenseitig vertraut, werden die Zertifikate zur Signierung der ausgetauschten Daten verwendet. Bei Empfang erfolgt die Prüfung der Signatur und bei Erfolg ist sichergestellt, dass die Daten von einem vertrauenswürdigen Kommunikationspartner stammen.

1.3 User

Die letzte Stufe des Sicherheitskonzepts ist die Authentifizierung von zugreifenden Benutzern. Die Prüfung des Zugriffes wird per Benutzername und Passwort durchgeführt.

Über den Benutzernamen werden nur festgelegte Zugriffsrechte im OPC Server gestattet. Dadurch wird wiederum verhindert, dass von jedem Client auf alle Daten des OPC Servers zugegriffen werden kann, sondern nur auf Datenpunkte, die dem Benutzer erlaubt wurden.

2. Anforderungen der OPC Foundation

Die OPC Foundation hat diese Sicherheitsebenen definiert und gleichzeitig Empfehlungen für deren Anwendung gegeben:

- Für die Verschlüsselung der Kommunikation gibt es verschiedene akzeptierte Sicherheitsprofile mit verschieden hohen Sicherheitskriterien. Es ist auch möglich, die Verschlüsselung zu deaktivieren, aber dies wird von der OPC Foundation ausdrücklich nur für Test-Systeme empfohlen.

- Beim Vertrauen der Zertifikate ist derjenige verantwortlich, der die Zertifikate als vertrauenswürdig anerkennt. Auch hier ist es möglich, für Test-Zwecke ein Verbindungsaufbau ohne Zertifikatsprüfung zu erlauben, aber auch das ist für Produktiv-Systeme nicht empfohlen.

- Gleiches gilt für die Benutzer-Passwörter. Es gibt einen “Anonymous”-Modus, der aktiviert werden kann, um in Test-Systemen einfach und ohne Hürden Daten abzurufen. Die OPC Foundation definiert die aktivierte Benutzer-Prüfung als den Standard.

3. Gründe und Gefahren inaktiver Sicherheitskonfigurationen

3.1 Testsysteme

Der einfachste Grund ist die Bequemlichkeit beim Aufbau von Systemen oder Tests. Für einen schnellen einfachen Zugriff und ohne ein Risko durch unerlaubte Zugriffe werden gerne alle Mechanismen deaktiviert. Der OPC Zugriff ist dann mit wenigen Klicks möglich und der Fokus kann auf die fachliche Arbeit gesetzt werden und nicht auf eine durchdachte Sicherheitskonfiguration. Problematisch wird es, wenn der Aufbau von einem Test-Betrieb in den Produktiv-Einsatz überführt wird. Spätestens jetzt muss diese Arbeit erledigt werden.

3.2 Fehlende oder schlechte Implementierung

Es gibt noch andere Gründe für nicht aktive Sicherheitsebenen. So mancher OPC Server erfüllt nicht alle Anforderungen in seiner Implementierung, so dass es mit solchen OPC Servern oder auch Clients technisch nicht möglich ist, die Sicherheitsebenen zu aktivieren.

Die Ursachen dafür sind vielfältig. Zum Beispiel ist es für kleine Automatisierungssysteme aus Ressourcen-Mangel nicht möglich, komplexe Sicherheitsalgorithmen auszuführen. Bei anderen fehlen aktuelle Versionen von benutzten Bibliotheken, mit denen die OPC UA Funktionalität zugekauft wurden.

Was auch immer der Grund ist: Werden diese OPC UA Server ohne Sicherheits–Barrieren betrieben, stellen sie ein definitives Risiko dar. Mit dem Kepware OPC Server lassen sich auch solche OPC Server sicher machen.

4. Mit dem Kepware OPC Server Industrieanlagen sicher ins Netz bringen

4.1 Sicherheit als Standard

Der Kepware OPC Server implementiert alle von der OPC Foundation festgelegten Aspekte des Sicherheitskonzepts. Wird ein KEPServerEX installiert, sind auch alle Einstellung bereits in der Standardeinstellung auf maximale Sicherheit konfiguriert. Über einen Kepware OPC Server kann daher mit guten Gewissen der Zugriff auf ein Automatisierungsystem erlaubt und somit ein sicherer Datenaustausch gewährleistet werden.

4.2 Unsichere OPC Server sicher machen

Für OPC Server mit mangelhafter Implementierung gibt es im KEPServerEX die Connectivity Suite. Mit ihr bindet der KEPServerEX andere OPC Classic und OPC UA Server selbst als Client an, übernimmt alle gewünschten OPC Datenpunkte und stellt sie inklusive aller Sicherheitsmechanismen per OPC UA zur Verfügung.

Damit kapselt der KEPServerEX unsichere OPC Server ab und arbeitet als sichere Schnittstelle nach außen.

Weitere Informationen

Fünf nützliche Praxis-Anwendung mit der Connectivity Suite

Lesen Sie hier mehr über den Kepware OPC Server als OPC Client – wir stellen Ihnen die fünf nützlichsten Praxis-Anwendungen mit der Connectivity Suite vor.

Modelle und Anbindung der Siemens Simatic S7 Steuerungen

Erfahren Sie aus unserem Beitrag „Siemens Simatic S7 Steuerungen: Modelle und Anbindung per Kepware OPC Server„ welche Siemens-Steuerungen der S7-Modellreihen der KEPServerEX anbinden kann.

Was ist OPC UA?

Sie können den OPC Server von Kepware kostenlos und unverbindlich testen. Fordern Sie noch heute Ihre persönliche Demo an.