Grundlagen, Anforderungen & Empfehlungen

NIS-2-Umsetzung

mit Kepware

Der OPC UA Server von Kepware ermöglicht einen NIS-2-konformen Betrieb und unterstützt die Erfüllung von NIS-2-Anforderungen in der Industrie.

1. Was ist NIS-2?

NIS-2 ist eine EU-Richtlinie von 2022, welche die Cybersicherheit in europäischen Unternehmen stärken soll. NIS steht dabei für Netzwerk- und Informationssicherheit (Network and Information Security). NIS-2 ist er Nachfolger der ersten NIS-Richtlinie von 2016.

Die NIS-2-Richtlinie verpflichtet die EU-Mitgliedsstaaten zur Umsetzung auf nationaler Ebene. In Deutschland wurde NIS-2 mit dem Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung umgesetzt, welches am 6. Dezember 2025 in Kraft getreten ist.

Die NIS-2-Richtlinie gilt für Unternehmen mit mindestens 50 Mitarbeitern oder mindestens 10 Millionen Euro Jahresumsatz und Jahresbilanzsumme in Sektoren, die als besonders wichtig oder wichtig definiert werden. Dazu zählen Sektoren wie Energie, Banken und Gesundheitswesen (kritische Infrastruktur), aber auch Lebensmittel- und Chemieherstellung, Maschinen- und Fahrzeugbau sowie viele weitere. Eine vollständige Auflistung der betroffenen Sektoren ist in Anlage 1 des Gesetzes zu finden.

Betroffene Unternehmen müssen sich beim BSI-Portal registrieren und sind verpflichtet, Sicherheitsvorfälle dem BSI zu melden. Zudem müssen sie eine Reihe an Risikomanagement-Maßnahmen implementieren.

2. Welche Maßnahmen schreibt NIS-2 vor?

NIS-2 schreibt eine Reihe an Risikomanagement-Maßnahmen vor, die von betroffenen Unternehmen implementiert werden müssen. Diese sollen die Verfügbarkeit von Systemen und die Integrität und Vertraulichkeit von Daten sicherstellen. Gleichzeitig sollen die Auswirkungen von Sicherheitsvorfällen minimiert werden.

Das deutsche Gesetz zur Umsetzung von NIS-2 definiert 10 Mindestanforderungen an die Maßnahmen, die von besonders wichtigen und wichtigen Einrichtungen umgesetzt werden müssen (vgl. §30 des BSIG):

- Konzepte in Bezug auf die Risikoanalyse und auf die Sicherheit in der Informationstechnik

- Bewältigung von Sicherheitsvorfällen

- Aufrechterhaltung des Betriebs (Business Continuity Management), wie Backup-Management und Wiederherstellung nach einem Notfall, und Krisenmanagement

- Sicherheit der Lieferkette einschließlich sicherheitsbezogener Aspekte der Beziehungen zu unmittelbaren Anbietern oder Diensteanbietern

- Sicherheitsmaßnahmen bei Erwerb, Entwicklung und Wartung von informationstechnischen Systemen, Komponenten und Prozessen, einschließlich Management und Offenlegung von Schwachstellen

- Konzepte und Verfahren zur Bewertung der Wirksamkeit von Risikomanagementmaßnahmen im Bereich der Sicherheit in der Informationstechnik

- Grundlegende Schulungen und Sensibilisierungsmaßnahmen im Bereich der Sicherheit in der Informationstechnik

- Konzepte und Prozesse für den Einsatz von kryptographischen Verfahren

- Erstellung von Konzepten für die Sicherheit des Personals, die Zugriffskontrolle und für die Verwaltung von IKT-Systemen, -Produkten und -Prozessen (Asset Management)

- Verwendung von Lösungen zur Multi-Faktor-Authentifizierung oder kontinuierlichen Authentifizierung, gesicherte Sprach-, Video- und Textkommunikation sowie gegebenenfalls gesicherte Notfallkommunikationssysteme innerhalb der Einrichtung

Die Bewertung der Verhältnismäßigkeit von Maßnahmen basiert auf Faktoren wie Unternehmensgröße, Kosten und Risikoexposition. Durch die Notwendigkeit zur Absicherung der Lieferkette werden NIS-2-Anforderungen gegebenenfalls auch an Zulieferer und andere Geschäftspartner weitergegeben.

3. Wie trägt der OPC UA Server von Kepware zur Erfüllung von NIS2-Anforderungen bei?

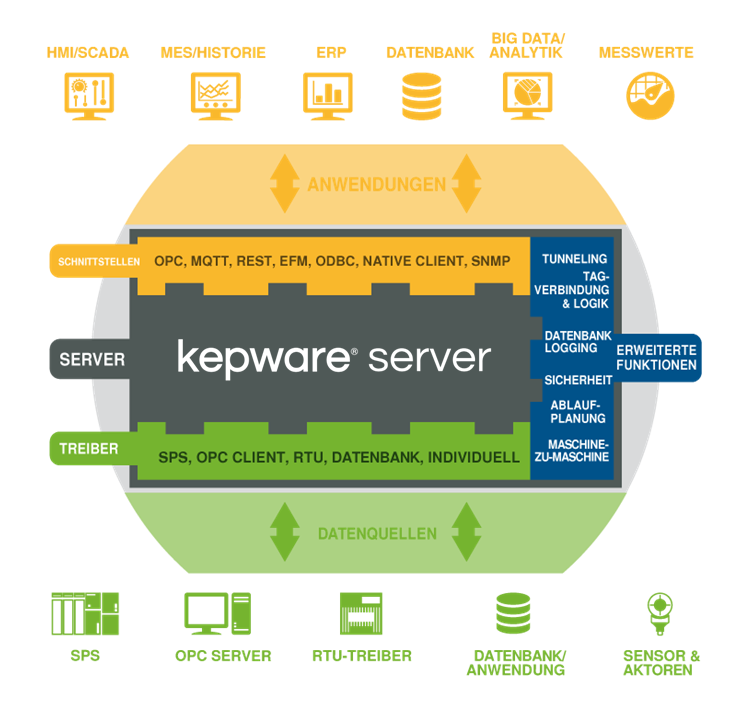

Der Kepware Server (bis Version 6.18 KEPServerEX) erfüllt wichtige technische Anforderungen im Zusammenhang mit der NIS-2-Richtlinie, darunter Zugriffskontrolle, verschlüsselte/sichere Kommunikation und Protokollierungs-/Dokumentationsfunktionen. Diese betreffen die Kommunikation auf der OT-Ebene (Anlagen, Geräte und Steuerungssysteme) sowie zwischen OT- und IT-Ebene.

Der in der Industrie weit verbreitete Kommunikationsstandard OPC UA definiert verschiedene Sicherheitsmechanismen, die von den Herstellern von OPC UA Clients und OPC UA Servern umgesetzt werden können. Die Kommunikation zwischen OPC UA-Anwendungen kann damit NIS-2-konform gestaltet werden, sofern ausreichende Sicherheitskonfigurationen gewählt werden. Als von der OPC UA Foundation zertifizierter und branchenübergreifend etablierter OPC UA Server implementiert der Kepware Server das vollständige OPC UA-Sicherheitskonzept.

3.1 Zugriffskontrolle und Berechtigungen

Der OPC UA Server von Kepware unterstützt die detaillierte Konfiguration von Berechtigungen auf Gruppen- und Nutzerebene. Berechtigungen können in verschiedenen Kategorien vergeben werden, darunter verschiedene Arten von Tags (inkl. Geräte-Datenpunkte), Berechtigungsverwaltung, Browsing von Projekt-Namespaces und das Event Log.

Mithilfe der Security Policies kann sogar der Zugriff auf einzelne Objekte (Kanäle, Geräte und Tags) in einem Projekt verwaltet werden.

Damit trennt der Kepware Server Administratoren von Clients und ermöglicht eine Berechtigungsvergabe nach dem „Least Privilege“-Prinzip.

3.2 Sichere Kommunikation

OPC UA verwendet Zertifikate für die Authentifizierung von Nutzern sowie die Verschlüsselung und Signierung von Nachrichten.

Client und Server authentifizieren sich mit Zertifikaten, bevor ein sicherer Kommunikationskanal etabliert wird. Wenn der Sicherheitsmodus „Sign & Encrypt“ aktiv ist, werden Nachrichten signiert und verschlüsselt.

Kepware Server unterstützt die OPC UA-Sicherheitsmodi und bietet durch regelmäßige Updates stets Zugriff auf moderne Verschlüsselungstechnologien, um sowohl operative als auch regulatorische Anforderungen zu erfüllen. Zertifikate können mit dem Kepware Server in Trust Stores verwaltet werden.

3.3 Logging und Auditierbarkeit

Kepware Server unterstützt konfigurierbares Event Logging (Fehler, Warnungen, Informationen und Sicherheitsereignisse), OPC Diagnostics Logging und Audit Logging.

Mit dem Audit Log (zentral verfügbar mit Kepware+ Manager) können Projektänderungen dokumentiert und zurückverfolgt werden. Dies dient nicht nur zur Erfüllung von Dokumentationspflichten und ermöglicht Sicherheits-Audits, sondern unterstützt auch das Troubleshooting und kann bei der schnellen Behebung von Problemen helfen.

Kepware Server

kostenlos testen

Der OPC UA Server von Kepware unterstützt mehr als 300 Industrieprotokolle und ermöglicht einen einfachen und sicheren Datenzugriff auf Maschinen und Geräte.

4. Empfehlungen für einen NIS-2-fähigen Kepware Server-Betrieb

- Verwenden Sie den Sicherheitsmodus „Sign & Encrypt“ für alle Endpunkte

- Definieren Sie Zertifikatslaufzeiten und einen geregelten Trust-Prozess (Prüfung, Freigabe und Widerruf von Zertifikaten)

- Deaktivieren Sie anonyme Client-Zugriffe

- Modellieren Sie Nutzergruppen (Administration, Operatoren, SCADA/MES) und vergeben Sie jeweils nur die benötigten Berechtigungen

- Konfigurieren Sie Event Log, Diagnostics Log und Audit Log persistent, legen Sie Mindest-Aufbewahrungszeiten fest und leiten Sie Logfiles an ein zentrales und ausreichend abgesichertes System weiter

- Nehmen Sie Änderungen über die Kepware Configuration API nur mit individuellen Benutzerkonten vor (Nachvollziehbarkeit) und dokumentieren Sie Änderungen sorgfältig

5. Fazit

Der OPC UA Server von Kepware kann NIS-2-konform betrieben werden und setzt grundlegende NIS-2-Anforderungen in der OT-/IT-Kommunikation um. Dazu zählen eine fein konfigurierbare Zugriffskontrolle, moderne Verschlüsselungstechnologie sowie diagnostische Informationen und Änderungsprotokolle zu Troubleshooting-Zwecken (schnelle Reaktionen auf sicherheitsrelevante Vorfälle).

Haben Sie Fragen zu NIS-2 mit Kepware?

Weitere Informationen

Was ist OPC UA?

OPC UA ist das führende Standardprotokoll für industrielle Kommunikation. Als solches ermöglicht es den herstellerunabhängigen Datenaustausch zwischen Steuerungen, Geräten, Software und zahlreichen anderen Systemen. Erfahren Sie in unserem Beitrag „Was ist OPC UA“ alles Wichtige über die Funktionsweise des industriellen Kommunikationsstandards, seine Vorteile sowie das umfangreiche Sicherheitskonzept.

Das Kepware IoT Gateway

Mit dem IoT Gateway des OPC Servers von Kepware streamen Sie Daten angebundener Maschinen und Geräte direkt in die Cloud. Dabei nutzt das Kepware IoT Gateway die IoT-Standardprotokolle MQTT und REST. In Verbindung mit den zahlreichen Treibern und Suiten des KEPServerEX integrieren Sie auf diese Weise auch ältere Anlagen in eine moderne IIoT-Infrastruktur.

Kepware Server – Die industrielle Konnektivitätsplattform

Der Kepware Server (bis Version 6.18 KEPServerEX) ist die ideale Lösung, wenn es um die Anbindung älterer Anlagen sowie Maschinen unterschiedlicher Hersteller geht. Mit über 150 Treibern und 34 Suiten ist er in der Lage, eine Verbindung zu verschiedensten Systemen herzustellen und deren Daten im OPC UA Format bereitzustellen. Darüber hinaus überzeugt der OPC Server von Kepware mit seinem umfangreichen Sicherheitskonzept sowie erweiterten Plug-ins, die unter anderem eine IIoT-Konnektivität unterstützen.

Sie können den OPC Server von Kepware kostenlos und unverbindlich testen. Fordern Sie noch heute Ihre persönliche Demo an.